中国黑客部队利用零日漏洞入侵美国 ISP

据称,中国黑客一直在利用网络软件中一个此前未知的“零日”漏洞,向至少一家美国互联网服务提供商 (ISP) 植入窃取密码的恶意软件。

该漏洞影响一款名为 Versa Director 的产品,ISP 使用该产品来管理SD-WAN网络。周二,Lumen Technologies 旗下 Black Lotus Labs 的研究人员表示,他们至少从 6 月 12 日开始就发现中国黑客在利用该漏洞。

电信和光纤提供商 Lumen 表示,对其全球遥测数据的分析表明,黑客正在劫持小型办公室和家庭办公室设备。

Lumen 没有透露黑客攻击活动的规模,也没有透露受影响公司的名称。但Black Lotus Labs在一篇博客文章中表示:“我们在 ISP、 MSP(托管服务提供商)和 IT 领域发现了四名美国受害者和一名非美国受害者,最早的攻击活动发生在 2024 年 6 月 12 日的一家美国 ISP 上。”

该团队补充说,黑客在获得“对暴露的 Versa 管理端口的初始管理访问权限”后利用了此漏洞,该端口旨在实现 Director 节点的高可用性 (HA) 配对。

制造 Versa Director 的 Versa Networks 将该零日漏洞评定为“高威胁”,因为它可能被滥用来获取公司软件的管理权限并进行更改,包括安装恶意软件。

该公司表示:“此漏洞允许具有提供商数据中心管理员或提供商数据中心系统管理员权限的用户上传潜在的恶意文件。”“此漏洞至少在一个已知实例中被高级持续性威胁参与者利用。”

据黑莲花实验室称,中国黑客利用该漏洞植入了名为 VersaMem 的恶意软件,该恶意软件旨在“拦截和获取凭证,从而以经过身份验证的用户身份访问下游客户的网络”。VersaMem 会伪装成图像 .png 文件,还能逃避防病毒软件的检测。

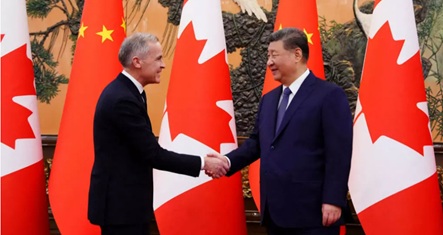

Black Lotus Labs 团队“有一定把握”将该恶意软件与中国政府支持的黑客组织 Volt Typhoon 联系起来。今年 2 月,美国联邦调查局和美国国家安全局称 Volt Typhoon 是来自中国的黑客威胁,已潜伏在美国部分网络中长达五年之久。联邦机构称,该组织还利用路由器等“面向公众的网络设备中的已知或零日漏洞”来监视受害者。

为了应对这些攻击,Versa Networks 发布了一个名为 CVE-2024-39717 的补丁。该公司补充道:“尽管该漏洞很难利用,但它被评为‘高’,并影响所有使用 Versa Director 的 Versa SD-WAN 客户,这些客户尚未实施系统强化和防火墙指南。”